Importance de l'EDR et du XDR en cybersécurité

À l’ère du numérique, le périmètre de sécurité des organisations s’étend bien au-delà des bureaux physiques pour englober le cloud, faisant de chaque terminal et composant réseau un point d’entrée potentiel pour les cybermenaces. Les solutions EDR et XDR constituent des outils stratégiques offrant un mécanisme de défense multicouche contre ces menaces en constante évolution.

Les systèmes EDR offrent une visibilité et un contrôle précis des terminaux, assurant ainsi une défense efficace contre les menaces au niveau des appareils. Les solutions EDR prennent également en charge la détection et la réponse automatisées aux menaces afin de gérer efficacement les incidents spécifiques à chaque terminal. La technologie XDR fusionne les données provenant de divers terminaux et sources pour permettre une détection et une réponse avancées aux menaces complexes et multivectorielles, renforçant ainsi la sécurité globale.

Qu’est-ce que la détection et la réponse aux points de terminaison (EDR) ?

L’EDR est une solution de cybersécurité qui surveille les activités suspectes sur les terminaux (ordinateurs, serveurs et ordinateurs portables) et fournit les ressources nécessaires pour contrer les menaces détectées. Les solutions EDR identifient, analysent et traitent rapidement les incidents de sécurité sur les terminaux grâce à diverses technologies, notamment l’apprentissage automatique, le renseignement sur les menaces et l’analyse comportementale.

Comment fonctionne l'EDR ?

Le fonctionnement d’EDR repose sur un processus en plusieurs étapes, débutant par le déploiement d’agents sur les terminaux pour surveiller et collecter les données relatives à toutes les activités. Ces données sont ensuite analysées à l’aide d’algorithmes de détection sophistiqués qui identifient les anomalies révélatrices de menaces potentielles. Dès la détection d’une anomalie, des alertes sont générées, fournissant des informations détaillées sur la nature et l’étendue du danger.

Cas d'utilisation de l'EDR

Les points suivants illustrent les diverses applications des technologies EDR :

- Chasse aux menaces : Les équipes de sécurité utilisent des outils EDR pour la détection proactive des menaces au sein de l’écosystème des terminaux. Elles identifient les menaces potentielles en analysant les données des terminaux en temps réel afin de déceler les signes d’activité suspecte.

- Enquête et réponse aux incidents : Après un incident, l’EDR fournit des informations détaillées sur les activités des terminaux, aidant ainsi à identifier la cause profonde de l’incident et à faciliter des efforts efficaces de confinement et de remédiation.

- Analyse comportementale : En surveillant le comportement des terminaux et en détectant les écarts par rapport aux normes établies, l’EDR identifie les menaces potentielles, notamment les logiciels malveillants et les attaques internes, améliorant ainsi la posture de sécurité globale.

- Intégration des renseignements sur les menaces : les plateformes EDR améliorent les capacités de détection en s’intégrant aux flux de renseignements sur les menaces, en identifiant les indicateurs de menaces connus et en permettant des mesures de défense proactives.

- Audit de conformité : L’EDR facilite la conformité réglementaire en offrant une visibilité détaillée sur les activités des terminaux et en générant des rapports démontrant la conformité aux normes du secteur.

Qu’est-ce que la détection et la réponse étendues (XDR) ?

S’appuyant sur les capacités des systèmes EDR, la technologie XDR représente une évolution majeure en matière de cybersécurité, offrant une solution de sécurité complète qui dépasse le cadre des terminaux. Elle propose une approche centralisée et transversale de la détection et de la réponse aux menaces en intégrant des données provenant de multiples domaines de sécurité, tels que les terminaux, les réseaux, le cloud, les messageries électroniques et d’autres sources de données.

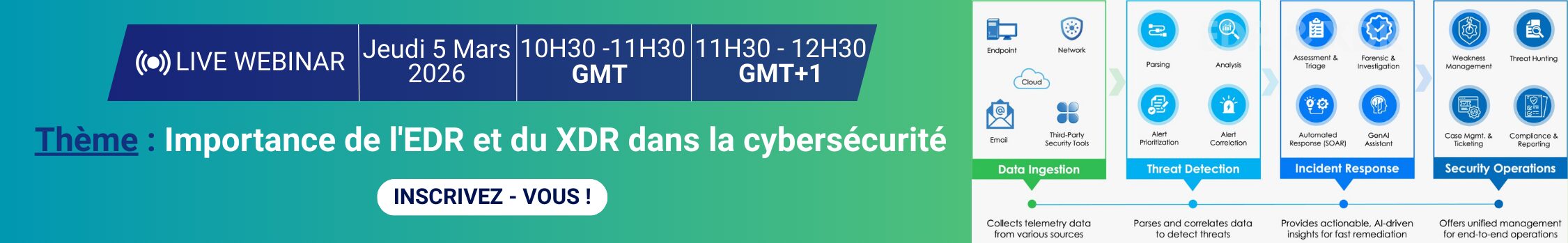

Comment fonctionne XDR ?

XDR étend les capacités de l’EDR en intégrant des données provenant d’un plus large éventail de sources. Le processus commence par l’agrégation des données de sécurité, qui sont ensuite soumises à des analyses avancées pour identifier les menaces. L’une des caractéristiques clés de XDR est sa capacité à corréler des points de données disparates, reliant les événements survenant dans différents domaines afin de révéler des schémas d’attaque complexes. XDR est capable de détecter et de corréler des événements de sécurité que les solutions EDR ne peuvent pas détecter.

Les mécanismes de réponse automatisés sont une caractéristique essentielle de XDR, permettant un confinement et une atténuation rapides des incidents sur l’ensemble du parc numérique de l’organisation. De plus, la plateforme de gestion centralisée de XDR simplifie les opérations, offrant aux équipes de sécurité une vue unique pour surveiller, analyser et contrer les menaces.

Les systèmes de gestion des informations et des événements de sécurité ( SIEM ) sont souvent intégrés à XDR afin d’en optimiser les fonctionnalités. Le SIEM fournit une plateforme centralisée pour la collecte et l’analyse des données de sécurité à l’échelle de l’organisation, offrant ainsi une vision globale des menaces potentielles. Cette intégration permet à XDR de tirer parti des vastes capacités de collecte et de corrélation des données du SIEM, améliorant ainsi la précision et l’efficacité de la détection et de la réponse aux menaces.

Cas d'utilisation de XDR

Évolution majeure de l’EDR en cybersécurité, la solution XDR prend en charge les environnements numériques de diverses organisations. Principaux cas d’utilisation :

- Visibilité unifiée des menaces : En intégrant des données provenant de diverses sources de sécurité, notamment EDR, NDR (Network Detection and Response) et la sécurité du cloud , XDR offre une vue d’ensemble centralisée des événements de sécurité, permettant une analyse et une corrélation holistiques des événements.

- Détection et réponse intercouches (XDR) : XDR facilite la détection et la correction des menaces dans de multiples environnements, tels que les terminaux, les réseaux et les services cloud, en agrégeant et en corrélant les données pour une gestion des menaces plus rapide et plus précise. La capacité de surveillance continue de XDR sur l’ensemble de la surface d’attaque garantit la détection rapide des activités suspectes, permettant ainsi une atténuation proactive des menaces et la prévention des violations de données.

- Remédiation automatisée des menaces : en tirant parti de l’automatisation, XDR rationalise le confinement et l’éradication des menaces à travers différentes couches de sécurité, réduisant les temps de réponse et minimisant le risque d’erreur.

- Opérations de sécurité évolutives : XDR améliore l’efficacité des opérations de sécurité, permettant aux équipes de gérer plus efficacement le volume et la complexité croissants des menaces grâce à des outils intégrés et des flux de travail optimisés.

Évolution de l'EDR à l'XDR

Le passage de l’EDR à l’XDR témoigne de la complexité croissante des cybermenaces et de la nécessité d’une approche de sécurité plus globale. Les solutions EDR ont d’abord été conçues pour surveiller et gérer les violations et les attaques ciblant les terminaux. L’XDR élargit ce champ d’application, allant au-delà de la simple intégration des données issues de multiples domaines de sécurité à des fins de protection.

XDR offre un mécanisme de défense unifié et croisé contre les menaces multiformes, ce qui est de plus en plus important dans l’environnement technologique moderne, où les organisations s’appuient sur des réseaux interconnectés, des infrastructures cloud et un large éventail d’outils et d’applications numériques pour permettre des modes de travail hybrides et à distance.

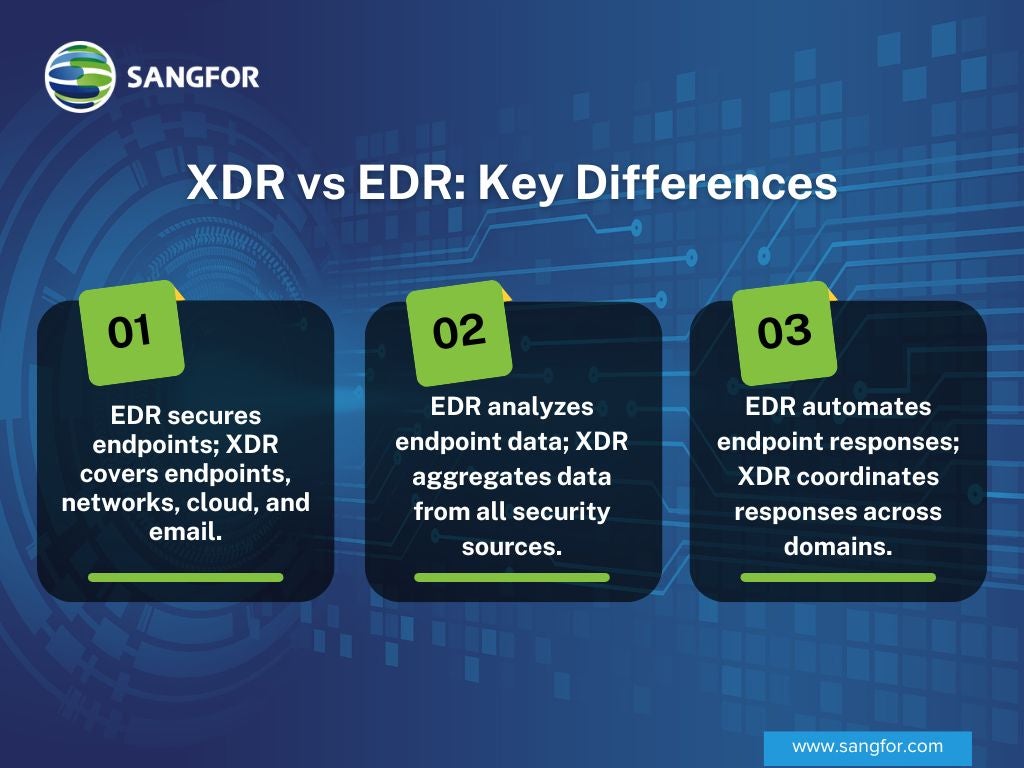

XDR vs EDR : Principales différences

En comparant EDR et XDR, vous constaterez de nombreuses différences entre eux sur plusieurs points essentiels.

Étendue de la couverture

L’EDR est conçu pour renforcer la sécurité des terminaux individuels au sein du réseau d’une organisation, en assurant une surveillance constante contre les menaces ciblant les ordinateurs et les serveurs. À l’inverse, le XDR adopte une approche plus globale, intégrant les efforts de sécurité sur un éventail plus étendu de domaines, incluant non seulement les terminaux, mais aussi les réseaux, les services cloud et les systèmes de messagerie. Cette approche globale permet au XDR d’offrir une protection plus complète contre les cybermenaces, couvrant une surface d’attaque plus large.

Sources de données analysées

L’EDR se concentre sur les données provenant des terminaux. Cela inclut la surveillance des activités des utilisateurs et des événements système, ainsi que l’analyse du trafic réseau spécifique à ces terminaux. En revanche, la XDR (Response Data Recovery) adopte une approche beaucoup plus globale, en collectant des données issues de l’ensemble de l’écosystème de sécurité, notamment le trafic réseau, les services cloud, la messagerie et d’autres outils de sécurité intégrés. Cette agrégation holistique des données permise par la XDR offre une analyse plus fine du paysage de sécurité et permet une meilleure compréhension des menaces potentielles.

Capacités d'automatisation et de réponse

L’EDR offre un niveau d’automatisation dans la réponse aux incidents, principalement au niveau des terminaux. Cela inclut des fonctionnalités permettant d’isoler les appareils affectés ou de mettre fin aux processus malveillants. La XDR, quant à elle, va plus loin grâce à des capacités d’automatisation et d’orchestration avancées, permettant des réponses rapides et coordonnées aux menaces dans divers domaines. L’approche intégrée de la XDR permet une coordination fluide entre les différents outils de sécurité, rationalisant le processus de réponse et réduisant le délai entre la détection et la résolution.

EDR ou XDR

Choisir entre EDR et XDR n’est pas une mince affaire. Cela nécessite une compréhension approfondie du contexte de sécurité propre à votre organisation. Les différences entre ces deux solutions font que chacune est mieux adaptée à une organisation présentant un niveau de sécurité, une complexité d’infrastructure et des ressources spécifiques.

Pour les entreprises souhaitant adopter une approche de sécurité plus intégrée, allant au-delà de la simple protection des terminaux, XDR s’impose comme la solution de choix. Conçu pour offrir une vision globale de l’état de sécurité d’une organisation, XDR est idéal pour les environnements informatiques complexes où les menaces peuvent s’étendre à de multiples domaines, des terminaux aux infrastructures cloud. Les organisations disposant des ressources et de l’expertise nécessaires pour déployer et gérer un système aussi vaste apprécieront particulièrement la couverture étendue et les capacités d’intégration poussées de XDR, qui offrent une visibilité approfondie et un accès simplifié aux données.

À l’inverse, l’EDR peut s’avérer plus intéressante pour les organisations qui en sont aux premières étapes du développement de leurs cadres de cybersécurité ou celles dont les infrastructures informatiques sont plus simples et principalement axées sur la protection des terminaux. Les solutions EDR offrent une protection robuste contre les menaces au niveau des terminaux, en fournissant une visibilité détaillée sur les activités des appareils et les vulnérabilités potentielles. L’EDR est donc particulièrement adaptée aux organisations aux ressources limitées ou qui ne possèdent pas l’expertise approfondie en sécurité nécessaire à la gestion de solutions plus complètes comme l’XDR. L’EDR garantit ainsi un haut niveau d’efficacité en matière de sécurité, même avec des ressources restreintes.

Facteurs à prendre en compte lors du choix entre EDR et XDR

Le choix entre EDR et XDR nécessite une compréhension approfondie de divers aspects de votre organisation ; voici toutefois plusieurs facteurs clés qui peuvent vous aider dans votre processus de décision :

- Besoins et objectifs en matière de sécurité : Évaluer l’éventail des cybermenaces auxquelles on est confronté et le niveau requis de visibilité et de contrôle de la sécurité.

- Infrastructure de sécurité existante : Examinez comment une solution EDR ou XDR s’intégrerait et renforcerait les mesures de sécurité actuelles.

- Disponibilité des ressources : Évaluer la capacité de l’organisation en termes de budget, d’expertise technique et de bande passante opérationnelle pour déployer et gérer ces solutions.

- Évolutivité et flexibilité : assurez-vous que la solution choisie puisse évoluer au même rythme que la croissance de l’organisation et s’adapter à l’évolution des besoins en matière de sécurité.

Tendances futures de l’EDR et du XDR

Face à l’évolution constante du paysage de la cybersécurité, les solutions EDR et XDR devraient intégrer plusieurs technologies et méthodologies avancées pour garder une longueur d’avance sur les menaces émergentes.

- Intégration de l’IA et de l’apprentissage automatique : l’IA et l’apprentissage automatique deviennent des éléments essentiels des solutions EDR et XDR, permettant une détection et une réponse aux menaces plus sophistiquées. Ces technologies contribuent à identifier les schémas et les anomalies que les méthodes traditionnelles pourraient ne pas remarquer.

- Automatisation accrue : L’automatisation est une tendance majeure, les systèmes EDR et XDR étant de plus en plus capables de répondre aux menaces sans intervention humaine. Cela réduit les délais de réponse et permet aux équipes de sécurité de se concentrer sur des tâches plus complexes.

- Intégration de données élargie : les solutions XDR s’étendent désormais à un plus large éventail de sources de données, telles que les environnements cloud, le trafic réseau et les systèmes de messagerie. Cette approche globale offre une meilleure visibilité et un contexte plus précis pour la détection des menaces.

- Amélioration du renseignement sur les menaces : Un meilleur partage et une intégration accrue du renseignement sur les menaces permettent aux organisations de rechercher proactivement les menaces et d’y répondre plus efficacement. Cette tendance est essentielle pour garder une longueur d’avance sur les cyberattaques sophistiquées.

- Priorité à la sécurité Zero Trust : L’adoption des modèles de sécurité Zero Trust influence le développement des solutions EDR et XDR. Ces modèles exigent une vérification continue de tous les utilisateurs et appareils, une fonctionnalité de plus en plus prise en charge par les systèmes EDR et XDR.

- Évolutivité et flexibilité : les futures solutions EDR et XDR sont conçues pour être plus évolutives et flexibles, afin de répondre aux besoins diversifiés et croissants des environnements informatiques modernes. Cette adaptabilité est essentielle pour les organisations de toutes tailles.

Comment Sangfor peut-il vous aider avec nos solutions EDR et XDR ?

Les solutions Sangfor Endpoint Secure et Sangfor Omni-Command XDR illustrent parfaitement l’intégration de mesures de cybersécurité avancées, conçues pour répondre aux exigences de sécurité évolutives des organisations modernes. Endpoint Secure offre un mécanisme de défense robuste contre les logiciels malveillants et les menaces APT au niveau des terminaux, tandis que Sangfor XDDR, une plateforme qui va au-delà des solutions XDR traditionnelles en mettant en œuvre une véritable solution de sécurité intégrée, étend cette protection à l’ensemble du réseau.

Découvrez dès aujourd’hui les solutions de Sangfor pour mettre en place une stratégie de cybersécurité équilibrée et efficace, capable de lutter contre les menaces les plus sophistiquées.

Foire aux questions

Quel est l'objectif principal de l'EDR ?

L’EDR se concentre sur la détection et la réponse aux menaces au niveau des terminaux, tels que les ordinateurs et les appareils mobiles.

En quoi XDR améliore-t-il la sécurité par rapport à EDR ?

XDR renforce la sécurité en intégrant et en analysant les données provenant de sources multiples, notamment les terminaux, les réseaux et les environnements cloud, pour une réponse complète aux menaces.